Introducción

Las organizaciones de hoy en día tienen el desafío de detectar rápidamente las intrusiones a la ciberseguridad y de responder eficazmente a los incidentes de seguridad. Los equipos de personal en los centros de operaciones de seguridad (SOC) están atentos a los sistemas de seguridad y protegen a las organizaciones detectando y respondiendo a los ataques y las amenazas de ciberseguridad. CyberOps Associate prepara a los candidatos para que comiencen a trabajar como analistas de ciberseguridad de nivel de asociado dentro de los centros de operaciones de seguridad.

El curso CyberOps Associate está diseñado para los estudiantes de Cisco Networking Academy® que buscan destrezas de analistas de seguridad de nivel básico orientadas a su carrera. Los estudiantes de destino incluyen individuos inscritos en programas de grado de tecnología en instituciones de educación superior y profesionales de TI que buscan seguir una carrera en el centro de operaciones de seguridad (SOC). Los estudiantes en este curso están expuestos a todo el conocimiento básico necesario para detectar, analizar y escalar las amenazas básicas de ciberseguridad mediante herramientas comunes de recursos abiertos.

Materiales de Estudio

El curso tiene muchas características que ayudan a los estudiantes a comprender estos conceptos:

-

El curso consta de veintiocho (28) módulos. Cada módulo se compone de temas.

-

Cada módulo contiene prácticas y evaluaciones de la comprensión, como prácticas de laboratorio o una actividad de Packet Tracer. Estas actividades a nivel del módulo proporcionan comentarios y están diseñadas para indicar el dominio de las destrezas del estudiante necesarias para el curso. Los estudiantes pueden asegurar su nivel de comprensión mucho antes de tomar un cuestionario o examen calificado.

-

Algunos temas pueden contener un cuestionario interactivo de verificación de la comprensión o alguna otra forma de evaluación de la comprensión, como una práctica de laboratorio o Packet Tracer.

-

El contenido multimedia enriquecido, que incluye actividades interactivas, videos y cuestionarios, aborda diversos estilos de aprendizaje, ayuda a estimular la educación e incrementa la retención de conocimientos.

-

Los entornos virtuales simulan escenarios de amenazas de ciberseguridad en el mundo real y generan oportunidades de monitoreo, análisis y resolución de la seguridad. · Las prácticas de laboratorio ayudan a los estudiantes a desarrollar un pensamiento crítico y destrezas de resolución de problemas complejos.

-

Los exámenes innovadores proporcionan un panorama inmediato que sirve de apoyo a la evaluación del conocimiento y las destrezas adquiridas.

-

Los conceptos técnicos se explican en el idioma adecuado para los estudiantes de todos los niveles y las actividades interactivas integradas dividen la lectura del contenido y ayudan a reforzar la comprensión.

-

El currículo incentiva a los estudiantes a considerar la formación adicional en TI y, también, enfatiza las destrezas y la experiencia práctica aplicadas.

-

Las actividades de Cisco Packet Tracer están diseñadas para utilizarse con Packet Tracer 7.3.0 o posterior.

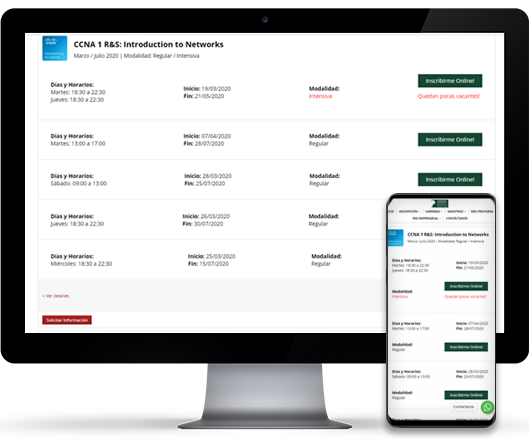

Modalidad de Estudio

En Fundación Proydesa, promovemos el Blended Learning, bajo esta modalidad la cual, el Alumno deberá asistir a clases Teórico Practicas guiadas por un Instructor certificado Internacionalmente, pudiendo además, complementar estas clases con acceso a contenidos multimediales en el momento que lo desee y la posibilidad de realizar ejercicios prácticos y evaluaciones de fijación.

Cada unidad temática concluye con un examen, determinado el nivel de conocimiento adquirido en ese tema

Campo Laboral

CyberOps Associate v1.0 abarca las destrezas y los conocimientos necesarios para asumir con éxito las tareas, los

deberes y las responsabilidades de los analistas en ciberseguridad de nivel del asociado que trabajan en los centros

de operaciones de seguridad (SOC).

Cuando los estudiantes finalicen CyberOps Associate v1.0, serán capaces de realizar las siguientes tareas:

● Instalar máquinas virtuales para crear un entorno seguro para la implementación y el análisis de los eventos

de amenazas de ciberseguridad.

● Explicar el rol del analista de operaciones de ciberseguridad en la empresa.

● Explicar las funciones y las características del sistema operativo Windows necesarias para el análisis de

ciberseguridad.

● Explicar las funciones y las características del sistema operativo Linux.

● Analizar el funcionamiento de los protocolos y servicios de red.

● Explicar el funcionamiento de la infraestructura de red.

● Clasificar los diversos tipos de ataques a la red.

● Emplear herramientas de monitoreo de redes para identificar ataques a servicios y protocolos de red.

● Explicar cómo evitar el acceso malicioso a las redes informáticas, los hosts y los datos.

● Explicar el impacto de la criptografía en el monitoreo de la seguridad de redes.

● Explicar cómo investigar los ataques y las vulnerabilidades de los terminales.

● Evaluar alertas de seguridad de la red.

● Analizar datos de intrusiones en redes para identificar hosts afectados.

● Aplicar modelos de respuesta ante incidentes para administrar los incidentes relacionados con la seguridad

de la red.

Certificado

Este curso se alinea con la certificación Cisco Certified CyberOps Associate (CBROPS). Los candidatos deben aprobar el examen CBROPS 200-201 para lograr la certificación Cisco Certified CyberOps Associate. El examen CBROPS evalúa los conocimientos y las destrezas del candidato relacionados con los conceptos de seguridad, el monitoreo de seguridad, el análisis basado en hosts, el análisis de intrusiones en la red, y las políticas y los procedimientos de seguridad.

Insignias Digitales; Si este curso cuenta con Insignia Digital los Requisitos para obtenerla son los siguientes:

- Completar la encuesta de fin de curso.

- Completar el examen final con una puntuación del 70% en el primer intento.

- Asegurar de que su instructor de curso lo haya marcado cómo aprobado/completado en los criterios de evaluación (sólo cursos dictados por instructores).

IMPORTANTE: Las puntuaciones recibidas de las repeticiones de pruebas no se tendrán en cuenta para la elegibilidad. De todas formas para acceder a las Insignias Digitales te recomendamos conocer los requisitos vigentes en los links a continuación ya que los mismos se actualizan periódicamente.

Requisitos

Los estudiantes de CyberOps Associate deben tener las siguientes destrezas y conocimientos:

Destrezas de navegación en Internet y PC

Conceptos básicos de los sistemas Windows y Linux

Comprensión básica de las redes informáticas (nivel CCNA ITN)

Comprensión binaria y hexadecimal

Familiaridad con Cisco Packet Tracer

Introducción

La ciberseguridad es el esfuerzo constante por proteger los sistemas en la red y todos los datos contra el uso no autorizado o los daños. A nivel personal - del usuario final, para proteger su identidad, sus datos y sus dispositivos informáticos. A nivel corporativo - empresarial, es responsabilidad de todos proteger la reputación, los datos y los clientes de la organización. A nivel del estado, la seguridad nacional, y la seguridad y el bienestar de los ciudadanos están en juego.

Cybersecurity es una capacitación en tecnología de seguridad informática que explora el campo de la seguridad cibernética, específicamente la importancia de la confidencialidad de los datos. Conocer las mejores prácticas para usar Internet, las redes sociales y mail, el homebanking y demás aplicaciones de manera segura puede ayudarte a prevenir un ataque.

Los Alumnos de este entrenamiento desarrollaran una comprensión fundamental de la ciberseguridad y cómo se relaciona con la seguridad de la información y la red.

Se trabajarán en detalle las características del delito cibernético, los principios de seguridad, las tecnologías y los procedimientos para defender las redes.

A través de contenido interactivo, contenido multimedia, actividades de laboratorio y casos de estudio de múltiples industrias, los estudiantes desarrollan habilidades técnicas y profesionales para fortalecer su formación en ciberseguridad.

Materiales de Estudio

Mediante un Usuario y Clave, cada alumno tiene acceso a contenidos online multimedia en castellano o en inglés. Este material está estructurado para que el estudiante pueda realizar autoevaluaciones, consultar esquemas gráficos y hacer recorridos hipertextuales.

- Contenidos Centrales:

- Introducción a la Ciberseguridad

- Conceptos, Técnicas y Tácticas de Ataque

- Protección de Datos

- Tecnologías, Productos, y Procedimientos para confidencialidad

- Criptografía

- Controles de Acceso

- Firmas y Certificados Digitales

- Recuperación de Datos

- Fortalecimiento de Redes y Servidores

- Descripción de ataques modernos contra redes

- Buenas prácticas en la segurización de dispositivos

- Conceptos de Firewalls

- Introducción a VPNs

- Tests de Seguridad

Modalidad de Estudio

En Fundación Proydesa, promovemos el Blended Learning, bajo esta modalidad , el Alumno deberá asistir a clases Teórico Practicas guiadas por un Instructor certificado Internacionalmente, pudiendo además, complementar estas clases con acceso a contenidos multimediales en el momento que lo desee y la posibilidad de realizar ejercicios prácticos y evaluaciones de fijación.

Cada unidad temática concluye con un examen, determinado el nivel de conocimiento adquirido en ese tema.

Campo Laboral

La demanda de expertos en seguridad cibernética ha crecido 3 veces más rápido que cualquier otra función de trabajo de TI, la capacitación de una fuerza laboral de seguridad cibernética es una prioridad para muchos gobiernos. La Ciberseguridad se aplica a cualquier profesional responsable de la seguridad y privacidad de los sistemas de la empresa o del cliente.

Este módulo explora el campo de la ciberseguridad, específicamente su importancia, la confidencialidad de los datos, las mejores prácticas para el uso seguro de Internet y las redes sociales, y las posibles oportunidades de carrera en este creciente campo.

Presenta los procedimientos para implementar la confidencialidad de datos, la integridad, la disponibilidad y los controles de seguridad en redes, servidores y aplicaciones.

Expone los principios de seguridad y cómo desarrollar políticas de seguridad que cumplan con las normas de seguridad cibernética.

Genera habilidades a través de la práctica, utilizando laboratorios y actividades de Cisco Packet Tracer.

El curso de Cybersecurity desarrolla una comprensión básica de la ciberseguridad y su relación con la información y la seguridad de la red. Presenta a los estudiantes las características del delito cibernético, los principios de seguridad, las tecnologías y los procedimientos para defender redes. A través de contenido interactivo, multimedia, actividades de laboratorio y estudios de casos de múltiples industrias, los estudiantes desarrollan habilidades técnicas y profesionales para seguir carreras en el marco de la ciberseguridad.

Los alumnos de este módulo podrán integrar equipos especializados en análisis de vulnerabilidades informáticas y de red.

Certificado - Insignia Digital

Certificado

Se otorgan dos Certificados, Introduction to Cybersecurity y Cybersecurity Essentials.

Durante la cursada se rinden evaluaciones parciales, un examen final teórico y otro práctico. Todos los exámenes se realizan en forma presencial a través de Internet mediante un usuario y una contraseña. Las calificaciones obtenidas quedan registradas en el Gradebook personal de cada alumno.

Al finalizar el curso, el alumno que haya aprobado el módulo recibe un certificado de aprobación con validez internacional validado con las firmas de la Academia Local y el ASC/ ITC Fundación Proydesa que le permitirá seguir cursando los siguientes módulos o acreditar una competencia laboral en cualquier parte del mundo.

Insignias Digitales; Si este curso cuenta con Insignia Digital los Requisitos para obtenerla son los siguientes:

- Completar la encuesta de fin de curso.

- Completar el examen final con una puntuación del 70% en el primer intento.

- Asegurar de que su instructor de curso lo haya marcado cómo aprobado/completado en los criterios de evaluación (sólo cursos dictados por instructores).

IMPORTANTE: Las puntuaciones recibidas de las repeticiones de pruebas no se tendrán en cuenta para la elegibilidad. De todas formas para acceder a las Insignias Digitales te recomendamos conocer los requisitos vigentes en los links a continuación ya que los mismos se actualizan periódicamente.

Requisitos

Conocimientos básicos de informática

Resolución 1860/07

Introducción Tecnicatura en Implementación y Gestión Informática

La actualidad de los sistemas productivos, relacionados con la producción de bienes y servicios se caracteriza por un vertiginoso avance constante y recurrente del campo tecnológico, en este contexto el ámbito de la informática requiere de un campo de actividades específicas.

En nuestro país, en forma acelerada las herramientas y procesos informáticos se han insertado en la cultura de las organizaciones públicas y privadas, dejando una fuerte impronta en el desarrollo de las actividades productivas, sociales e individuales.

La facultad de ingeniería desarrolla y consigue la aprobación del título de Técnico en Implementación y Gestión Informática.

Fundamenta dicho requerimiento desde múltiples aspectos, que darían cobertura a una demanda específica regional:

En el ámbito socio-productivo, reforzaría la relación universidad-empresa. Al ofrecer una capacitación específica de corta duración los alumnos que estén en condiciones de acceder a una carrera corta universitaria.

Se espera que esta carrera aporte a la profesionalización de quienes deben desarrollar sistemas informáticos aplicables a áreas de gestión, organizaciones y/o simulación y modelización de las propiedades de la materia y sus transformaciones en estructuras, maquinarias, productos, sistemas y procesos.

Materiales de Estudio

Mediante un Usuario y Clave, cada alumno tiene acceso a contenidos online multimedia en castellano o en inglés. Este material está estructurado para que el estudiante pueda realizar autoevaluaciones, consultar esquemas gráficos y hacer recorridos hipertextuales.

Contenidos Centrales

- Introducción a Equipamiento Informático

- Sistemas Operativos I

- Economía Aplicada

- Laboratorio de Hardware

- Sistemas Operativos II

- Informática Jurídica

- Instalaciones

- Software de Base

- Seguridad Informática

- Hardware de red

- Programación

- Sistemas Informáticos de gestión

- Práctica profesional supervisada

- Taller integrador

- Ética profesional

Exámenes

Las evaluaciones parciales y finales deberán ser presenciales, orales y/o escritas, de resolución individual o grupal, acorde a la modalidad estatablecida por cada cátedra de conformidad a las exigencias de tratamiento de los contenidos de aprendizaje implicados.

Cabe señalar que de optarse por la resolución grupal de estas evaluaciones, se establece en ellas la responsabilidad individual de cada integrante del grupo. Por tanto el carácter de esta modalidad de evaluación sera “grupal con responsabilidad individual”, lo que implica la examinación en las dos dimensiones.

La implementación de estas instancias de evaluación se desarrollara acorde al calendario académico y a los requisitos reglamentarios de la facultad de ingeniería de la Universidad Nacional de Lomas de Zamora.

Modalidad de Estudio

La definición de la estructura curricular y su gestión académica se inscriben en la concepción pedagógica del aprendizaje significativo, entendiéndose por significativo el aprendizaje que establece enlaces y vinculaciones sustantivas entre los conocimientos previos del sujeto, y los nuevos contenidos desarrollados por las acciones educativas.

¿Cómo se cursa?

Consecuentemente, la metodología de trabaja deberá enmarcarse en un enfoque globalizador e interdisciplinario que posibilite el mayor número posible de relaciones entre los múltiples y variados conocimientos, disponibles y nuevos.

Campo Laboral

• Diagnosticar problemas de hardware.

• Administrar sistemas operativos y servidores: instalar, parametrizar, evaluar el rendimiento e integrar en la empresa los tipos de servidores y sistemas operativos más frecuentes en el mundo empresarial.

• Administrar y gestionar redes informáticas: instalar una red de computadores de área local y servicios asociados a la misma, asegurando su disponibilidad y su capacidad de crecimiento.

• Gestionar planes de seguridad y recuperación; gestionar la seguridad y la integridad de la información de la empresa; gestionar servidores de información: instalar y gestionar los servidores de información más habituales (Web, Ftp, bases de datos, correo electrónico, etc.) para Internet y para una intranet.

Título

Los egresados alcanzarán el Título Técnico en Implementación y Gestión Informática

Requisitos

Podrán ingresar a la Tecnicatura en Implementación y Gestión Informática los aspirantes que acrediten titulaciones de Nivel Medio o Polimodal, otorgadas por instituciones públicas o privadas.

Excepcionalmente art. 7 LE Superior, pueden presentar documentación demostrando lo pedido por la ley.

Resolución 1424/07

Introducción Tecnicatura en Programación de Computadoras

La actualidad de los sistemas productivos, relacionados con la producción de bienes y servicios se caracteriza por un vertiginoso avance constante y recurrente del campo tecnológico, en este contexto el ámbito de la informática requiere de un campo de actividades específicas.

En nuestro país, en forma acelerada las herramientas y procesos informáticos se han insertado en la cultura de las organizaciones públicas y privadas, dejando una fuerte impronta en el desarrollo de las actividades productivas, sociales e individuales.

La facultad de ingeniería desarrolla y consigue la aprobación del título de Técnico en Programación de Computadoras. Fundamenta dicho requerimiento desde múltiples aspectos, que darían cobertura a una demanda especifica regional:

En el ámbito socio-productivo, reforzaría la relación universidad-empresa. Al ofrecer una capacitación específica de corta duración los alumnos que estén en condiciones de acceder a una carrera corta universitaria.

Materiales de Estudio

Mediante un Usuario y Clave, cada alumno tiene acceso a contenidos online multimedia en castellano o en inglés. Este material está estructurado para que el estudiante pueda realizar autoevaluaciones, consultar esquemas gráficos y hacer recorridos hipertextuales.

Contenidos Centrales

- Introducción a la Informática.

- Lógica y Algoritmia.

- Programación I C y C++

- Arquitecturas de Computadores.

- Lectura de Requisitos UML.

- Programación II Java

- Sistemas Operativos

- Seguridad

- Programación III Fundamentos del Entorno .Net.C*

- Programación IV ASP.net

- Aplicación Web

- Tecnología Java

- Ética profesional

- Taller integrador

- Práctica profesional supervisada

Exámenes

Las evaluaciones parciales y finales deberán ser presenciales, orales y/o escritas, de resolución individual o grupal, acorde a la modalidad estatablecida por cada cátedra de conformidad a las exigencias de tratamiento de los contenidos de aprendizaje implicados.

Cabe señalar que de optarse por la resolución grupal de estas evaluaciones, se establece en ellas la responsabilidad individual de cada integrante del grupo. Por tanto el carácter de esta modalidad de evaluación sera “grupal con responsabilidad individual”, lo que implica la examinacion en las dos dimensiones.

La implementación de estas instancias de evaluación se desarrollara acorde al calendario académico y a los requisitos reglamentarios de la facultad de ingeniería de la Universidad Nacional de Lomas de Zamora.

Modalidad de Estudio

La definición de la estructura curricular y su gestión académica se inscriben en la concepción pedagógica del aprendizaje significativo, entendiéndose por significativo el aprendizaje que establece enlaces y vinculaciones sustantivas entre los conocimientos previos del sujeto, y los nuevos contenidos desarrollados por las acciones educativas.

¿Cómo se cursa?

Consecuentemente, la metodología de trabaja deberá enmarcarse en un enfoque globalizador e interdisciplinario que posibilite el mayor número posible de relaciones entre los múltiples y variados conocimientos, disponibles y nuevos.

Campo Laboral

• Realizar programas o componentes de sistemas de computación;

• Documentar los productos realizados;

• Buscar causas de malfuncionamiento y corregir los programas o adaptarlo a cambios en las espeficicaciones desarrollando las actividades descriptas en el perfil profesional y cumpliendo con los criterios de realización establecidos para las mismas en el marco de un equipo de trabajo organizado por el proyecto.

Título

Los egresados alcanzarán el Título Técnico en Programación de Computadoras

Requisitos

Podrán ingresar a la Tecnicatura en Programación de Computadoras los aspirantes que acrediten titulación de Nivel Medio o Polimodal, otorgadas por instituciones públicas o privadas.

Excepcionalmente art. 7 LE Superior, pueden presentar documentación demostrando lo pedido por la ley.