Las oportunidades que trae el desarrollo de la domótica

¿Cuántas casas conoces donde la tecnología desempeñe un papel protagonista? Probablemente casi ninguna, no porque carezca de algún tipo de gadget que pueda aportar algún valor al usuario, si no porque esa tecnología ha sido implantada en un modelo de vivienda que sigue siendo prácticamente igual desde hace décadas. La revolución tecnológica que estamos viviendo ha tenido poco impacto aun en el sector inmobiliario y de la construcción, sectores que por otra parte no se caracterizan por apostar por el I+D como seña de identidad.

Pero el tsunami tecnológico va a transformar el paradigma de vivienda como nunca antes había ocurrido, haciendo que el diseño adquiera una importancia superlativa.

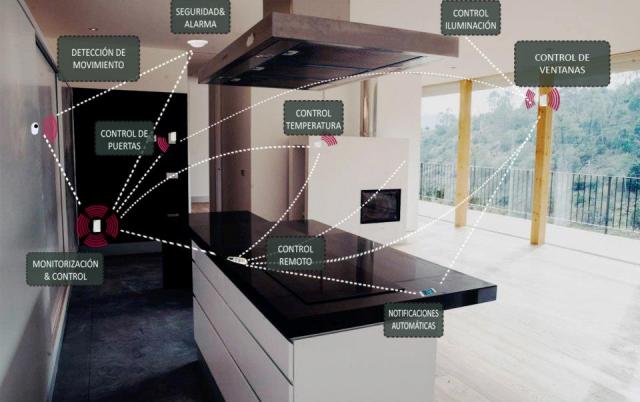

LA DOMÓTICA, UN CAMPO DE EXPERIMENTACIÓN

La domótica ha supuesto un importante campo de experimentación para prever cuales serán las demandas de los usuarios y determinar qué experiencias quieren vivir. Sin embargo su implantación masiva se enfrenta dificultades y, así, la tecnología actual no ha transformado la vida dentro de las casas a la misma velocidad en que ésta ha ido evolucionando y ha habido más de una causa relevante:

Accesibilidad. Las barreras de entrada para acceder a ella son enormes: un coste económico muy elevado y la necesidad de hacer una compleja instalación que requiere una obra integral en viviendas ya en uso. ¿Te imaginas que la domótica sólo necesitara la adquisición de un terminal (como una videoconsola) y lo pudieras poner a funcionar inmediatamente? La facilidad de uso es el primer requerimiento para la universalización de una tecnología.

Heterogeneidad. Existe una larga lista de sistemas, de redes de transmisión, de protocolos y sobre todo de fabricantes, que para que funcionen coordinadamente, es decir, que los aparatos hablen el mismo lenguaje, requiere la participación de un técnico experto. No existe el concepto generalizado de plug and play donde el usuario se sienta auténtico protagonista de la instalación.

Inversión. Ninguna gran empresa ha hecho una apuesta fuerte en este sector hasta ahora. Hoy las más destacadas compañías han comenzado a entrar en este negocio viendo las increíbles oportunidades que ofrece para captar datos sobre el comportamiento de los usuarios de las casas. Google –Nest, Dropcam-, Apple –Homekit-, Samsung –SmartThings- u Orange en países como Francia, Polonia o Rumanía, son algunos ejemplos de quienes podrían dominar el mercado de la “antigua domótica” en el futuro.

UNA CASA ‘WEARABLE’

La domótica tal y como la conocemos hoy en día quedará diluida bajo otro concepto mucho más potente y global que forma parte de este tsunami tecnológico: el Internet de las Cosas. Nos hemos acostumbrado a que seamos las personas las que nos conectamos a Internet, pero dentro de poco también todos los objetos que nos rodean serán los que transmitan información a través de la red para que la casa pueda interactuar con nosotros con criterio sin que se lo requiramos.

El objetivo primordial es crear una Inteligencia Artificial en el Hogar o también llamada Inteligencia Ambiental. Entre sus funciones básicas está detectar a los usuarios que viven habitualmente en el hogar, analizar qué costumbres tienen y cuál es su comportamiento en función de la hora del día y de los condicionantes climatológicos.

Toda la información procesada permitirá incluso conocer en qué estado de ánimo se encuentran y adaptar todos los dispositivos que el usuario ha integrado a cada situación concreta. ¿Te imaginas ver una gigantesca imagen de tu ciudad favorita al levantarte por la mañana? Las casas serán lo más parecido a organismos vivos que conviven con nosotros.

ARQUITECTURA DIGITAL

Dos serán los aspectos que deben acompañar para crear este apasionante hábitat:

Arquitectura digital. Como veremos más adelante no podremos seguir construyendo como hasta ahora. Las necesidades de un entorno digital no se resuelven con ladrillo. Hay que construir empleando mucha menor cantidad de materia, reduciendo al mínimo el consumo energético. Las divisiones dentro de una casa no serán fijas, y las superficies táctiles y pantallas ayudarán a configurar los espacios en cada momento.

Interconectividad. El ideal es un sistema de control y comunicación único y universal, donde cualquier aparato pueda integrarse de la misma manera que un ser vivo comparte el aire y el agua. Todos conectados y hablando el mismo idioma. Sin embargo, se corre el peligro de que cada gran marca barra para casa de manera que tengas que decantarte por un sistema de la misma forma que hoy hacemos con nuestro smartphone entre iOS o Android por ejemplo.

IMPRESORA 3D Y REALIDAD VIRTUAL

Un nuevo ‘electrodoméstico’ llegará a los hogares sobre la gran ola de tsunami tecnológico y habrá que hacerle un hueco especial dentro de la vivienda; nos referimos a las impresoras 3D. Esta tecnología, que revolucionará el mundo de la fabricación, será la razón por la que tengamos que destinar un espacio singular, cuya dimensión dependerá del usuario de la casa y de sus gustos y aficiones.

Si bien existirán en las ciudades locales comerciales específicos donde poder acercarte y encargar la fabricación de un artilugio diseñado previamente en casa de grandes proporciones, todos tendremos en casa una impresora 3d de mayor o menor tamaño para la fabricación instantánea de objetos de todo tipo (tazas, platos, tornillos, jarrones y un largo etcétera).

Por otro lado, una nueva actividad laboral o de ocio invadirá lo que dentro de poco llamaremos ‘el antiguo salón’. La realidad virtual estará presente en todas las casas como un dispositivo indispensable para la diversión de todos sus usuarios. Ello provocará grandes cambios en el espacio principal de las casas donde siempre debes tener la oportunidad de disfrutar de amplitud para moverte y ausencia de cualquier elemento de mobiliario que pueda interrumpir la experiencia.

MOVILIDAD Y FLEXIBILIDAD TOTAL

A primera vista parecería lógico que las superficies de las casas fueran cada vez más grandes para albergar estas nuevas actividades y estilos de vida. Pero la realidad es que las ciudades albergarán cada vez más y más habitantes, y en muchos casos el suelo para su expansión está agotado. En lugar de aumentar la superficie construiremos viviendas para que cambie cómo se distribuye el espacio interior bajo dos premisas indispensables: la movilidad y la flexibilidad.

La casa compartimentada será parte del pasado, dando paso a un concepto de espacio social, abierto y conectado. Este espacio, excepto la cocina cuyas instalaciones son inamovibles, no tendrá un uso claramente determinado a priori. Cada vez habrán menos muebles y elementos decorativos, y los que hayan se podrán mover y apartar con gran facilidad.

La vivienda también será un espacio donde el trabajo tenga un papel protagonista. Cada vez más trabajos se realizarán desde casa; la productividad prevalecerá sobre el ‘presencialismo’ de modo que a la vez que el trabajador disfrutará de flexibilidad horaria, la empresa está produciendo un importante ahorro necesitando menos superficie alquilable de oficina. Además los autónomos y emprendedores serán cada día más numerosos, cuya única herramienta necesaria es una mesa, una silla, un dispositivo electrónico y una buena conexión a Internet. El espacio dedicado a este fin se integrará en el espacio social pudiendo aislarse en casos determinados mediante pantallas móviles.

Hola Bots, chau aplicaciones

Los 'bots' conviven --por decirlo de alguna manera-- con nosotros. Los usan empresas de todo el mundo y pueden tener múltiples aplicaciones, tanto buenas como con malas. Técnicamente, un 'bot' es una aplicación que ejecuta una tarea automatizada. No es algo nuevo en la computación, pero este año se ha hablado especialmente de ellos por los anuncios de grandes tecnológicas.

Podríamos hablar de 'bots' en videojuegos, donde los personajes están habitualmente controlados por la máquina; de 'bots' indexadores, como el que usa Google para detectar el contenido en la web; de ordenadores 'zombies', controlados por algún tipo de 'cracker'; y también de chatbots, programas con los que interactuamos y que nos ayudan a realizar determinadas tareas, los que para muchos son los sustitutos de las aplicaciones.

Cuando llamamos a nuestro centro de salud para pedir cita con el médico de cabecera y nos contesta una voz indicándonos los pasos a seguir, o cuando hablamos con Siri o Cortana, los asistentes de voz de Apple y Microsoft, respectivamente, estamos hablamos con 'bots', con programas informáticos que han sido programados para hacernos la vida más fácil.

Los 'bots' están en todas partes. Se ejecutan desde algún servidor de alguna empresa; no tienes que instalarlos en tu teléfono y pueden desempeñar muchas tareas: desde ciberataques hasta interactuar directamente con nosotros para ayudarnos con alguna acción: pedir comida, comprar ropa, encontrar restaurantes, guiarnos por una carreta, solucionarnos dudas y mantener conversaciones, etc.

Los llamados 'chatbots' están programados para actuar como si fueran realmente humanos y responder las preguntas de los clientes. Simulan tener una conversación con un consumidor, pero su función realmente es la de buscar palabras o frases clave que pueden interpretar en un comando y aprender a medida que hablamos con ellos. Muchas compañías utilizan estos 'bots' en sus servicios de atención al cliente.

Los 'bots' pueden hacer su trabajo gracias a la inteligencia artificial. No obstante, si bien es cierto que en los últimos años se ha avanzado mucho, las grandes compañías tecnológicas todavía no han conseguido equiparar dicha inteligencia con la del ser humano, de ahí que Siri o Cortana no puedan comprender ciertas expresiones de nuestro lenguaje o no sepan responder a ciertas cuestiones que les planteamos.

Algunos desarrolladores creen que el futuro está en los 'bots' y no en las aplicaciones. Consideran que serán estos los que nos ayuden con las diferentes tareas sin necesidad de abrir una aplicación para cada cosa: podremos saber la predicción del tiempo, pedir pizza y un taxi sin abrir mil aplicaciones. ¿Para qué abrir la aplicación de Uber cuando puedo pedir uno de sus coches por chat? Esto, para los responsables de los servicios de mensajería, puede ser la gallina de los huevos de oro.

Sin duda este 2016 ha sido el año de los 'bots'. Facebook ha hablado de ellos y aplicaciones como Slack y Telegram llevan meses implementándolos. Concretamente, Telegram cuenta con 'bots' como @gif para buscar e integrar GIF animados en chats, @pic, que hace lo mismo pero con imágenes, @youtube para buscar vídeos e incrustarlos o @music, que busca música clásica.

Facebook, por su parte, también permite agregar 'bots' a Messenger, como Poncho, de información meteorológica; CNN, para información general; o el de Wall Street Journal, de información financiera. La compañía anunció que de momento hay pocos, pero irá añadiendo más y en más idiomas.

La apuesta de Microsoft ha sido la de unir las capacidades de Cortana y su servicio de mensajería Skype, que pronto tendrá sus propios 'bots' controlados por por el asistente virtual. Gracias a esto, en un futuro podremos, por ejemplo, pedir una pizza o consultar el tiempo que va a hacer mañana. Además, los 'bots' podrán trabajar dentro del propio Windows añadiendo eventos automáticamente a nuestro calendario.

Todo esto puede dar lugar a un 'todo' muy interesante. Cortana, por ejemplo, podría llegar activar un 'bot' de reserva de hoteles si detecta que estamos hablando con alguien sobre un viaje de trabajo para una fecha determinada.

Si bien parece que los 'bots' pueden tener muchas ventajas para los usuarios, los más escépticos creen que no reemplazarán a las aplicaciones, sino que serán más bien complementos de ellas, formas más rápidas de ponerse en contacto con los clientes.

8 tendencias en Datacenters para seguir de cerca

La mayoría de los centros de datos será capaz de reducir el espacio físico al menos un 30% en los próximos cinco años, lo que será una de las varias tendencias emergentes del centro de datos de aquí al 2020.

El aumento de la densidad, la virtualización, el traslado a las instalaciones de colocación y la computación en nube, todo ello impacta las operaciones al interior del centro de datos, de acuerdo con Henrique Cecci, director de investigación de Gartner Inc., con sede en Stamford, Connecticut.

1. Diseño de centros de datos de próxima generación

Los centros de datos hoy en día utilizan más kilovatios (kW) por bastidores o por pie cuadrado que nunca antes. Por ejemplo, hace unos años, los centros de datos fueron diseñados para soportar 4 a 5 kW por rack y ahora por lo general pueden obtener hasta 8 a 12 kW por rack o más.

"Tenemos más capacidad de cómputo por pie cuadrado", dijo Cecci.

Las nuevas tecnologías, como la infraestructura hiperconvergente, microservicios y contenedores, demandan más energía por rack, lo que, a su vez, requiere nuevas configuraciones y diseños.

Desde 2011, las nuevas pautas de temperatura y humedad han ayudado a "repensar el diseño del centro de datos", por lo que se puede diseñar con diferentes límites, dijo Cecci. Eso ha dado lugar a más y más centros de datos diseñados con un enfoque modular que impide el sobredimensionamiento.

"Creamos datacenters de múltiples zonas", dijo, con diversos niveles de demanda dentro de un centro de datos empresarial.

Esta es la tendencia que más influencia el trabajo de Jeff Dittmer. Como director de IT en un proveedor de IT del sector salud en Estados Unidos, su organización cuenta con 12 centros de datos con una mayor densidad y necesita energía adicional en cada rack.

"Ahora que nos estamos moviendo más hacia big data y el análisis de datos, y algunas de las nuevas tecnologías –como la infraestructura convergente y los sistemas integrados– estamos empezando a quedarnos sin energía antes de que nos falte espacio en el piso, y eso no es una cosa fácil de arreglar", dijo.

Ese es su mayor reto, "por el momento". Algunos de los bastidores en sus centros de datos están muy por encima de la media a los 17 kW por rack, dijo.

"Tratamos de utilizar cada bit de los servidores que ponemos allí", dijo Dittmer.

El personal en las instalaciones se queja de que su equipo está "matando el poder", y otros dicen que están haciendo un gran trabajo.

Cecci de Gartner dijo que una mejor planificación puede ayudar a evitar las limitaciones de potencia. Lleva casi un año construir un nuevo centro de datos, lo que a veces puede hacer que la planificación para la energía futuro requiera de un desafío.

2. Retos de seguridad

Internet de las cosas (IoT), el cómputo de nube y la infraestructura definida por software están aumentando la preocupación por la seguridad, dijo Cecci.

Tanto la industria como el gobierno están levantando la barrera con regulaciones y creciente escrutinio, especialmente las empresas de banca y finanzas.

"No podemos proteger solamente la frontera, hay nuevos tipos de amenazas a la seguridad", dijo.

La seguridad debe ser integrada en todo el proceso, con términos tales como DevSecOps reemplazando a otros como DevOps para hacer que la seguridad sea parte de todo el proceso, dijo Cecci.

3. Internet de las Cosas

Los impactos externos de la IoT están creando nuevas demandas para el centro de datos. Para el 2020, Gartner predice que unos 25 millones de dispositivos estarán conectados a internet, creando una mayor demanda externa de almacenamiento y comunicación con el centro de datos.

No sólo habrá demandas externas, dijo Cecci, sino que la IoT también será cada vez más parte de las operaciones dentro el centro de datos para cosas tales como la gestión de activos por medio de sensores para controlar la temperatura y la seguridad física.

"Esta es una tendencia cada vez mayor dentro del centro de datos, y cada vez vemos más y más de esto", dijo Cecci.

4. Estándares abiertos

El Proyecto de Cómputo Abierto (OCP, por sus siglas en inglés) fue desarrollado por Facebook y se ha desplegado en los centros de datos hiperescala para reducir los costos operacionales. Estas son tecnologías innovadoras que comenzarán a tener un lugar en un número creciente de centros de datos, dijo Cecci.

"En el centro de datos, somos muy conservadores; tendemos a usar las mismas cosas", dijo Cecci, señalando que OCP ha comenzado a afectar las normas ahora. Existe una creciente adopción de OCP por los centros de datos empresariales para reducir costes operativos, dijo.

"Estamos viendo más movimiento en esta área", dijo, señalando el mercado original de servidores de fabricantes de diseño tenía una cuota de mercado del 0% hace unos años, y ahora ha llegado de un 6% a un 7%.

Los estándares abiertos para la creación de redes y el almacenamiento también cambiarán la forma en que los profesionales de TI piensan sobre las instalaciones de los centros de datos en el futuro, dijo Cecci, incluso si al final no se trata más que de un estándar abierto individual.

5. Métricas avanzadas

La mayoría de los centros de datos se centran sólo en indicadores simples, tales como eficacia el uso de energía (PUE), pero el PUE no es suficiente.

"Se necesitan métricas más holísticas para mejorar la eficiencia del centro de datos", dijo Cecci.

La mayoría de los administradores de centros de datos con los que Cecci habla no conocen su consumo de kWh durante el último mes. Eso puede ser debido a que la información la tiene el departamento de instalaciones, o a que el centro de datos está compartiendo mediciones de energía con zonas de oficinas.

Los profesionales de TI tienen que medir más que solamente la electricidad, y ampliar sus mediciones al consumo de agua y a la cantidad de calor que se direcciona desde el pasillo caliente a las áreas de oficina.

"Tenemos que empezar a utilizar mejores métricas –y no solo el PUE", dijo Cecci. "A los ejecutivos de marketing les gusta hablar de PUE, pero hay grandes centros de datos con excelente PUE que no hacen nada."

6. Energía renovable

Las cuestiones ambientales continuarán importando en el centro de datos y a menudo se destacan en los informes del grupo ambientalista Greenpeace. La mayoría de los centros de datos de hiperescala tienen un compromiso con las iniciativas verdes y centros de datos empresariales están invirtiendo cada vez más en energías renovables para satisfacer los requisitos de cumplimiento o combatir la percepción pública de que la empresa no es "verde".

"Todos los grandes corporativos están invirtiendo mucho dinero en energía renovable", dijo Cecci.

7. Refrigeración líquida

Hace mucho tiempo que se habla de refrigeración líquida, comenzando por el enfriamiento de los mainframes hace muchos años. Ahora, las nuevas tecnologías pueden poner 250 kW en un solo rack, utilizando la refrigeración de inmersión líquida como un jugador importante para ciertos sistemas, como la computación de alto rendimiento, dijo Cecci.

Las ventajas de la refrigeración líquida incluyen la posibilidad de implementarla en áreas específicas –por fila y estante– y es muy tranquila y segura, con pocas piezas móviles. A pesar de sus beneficios, la refrigeración líquida no se encuentra en muchos centros de datos de hoy, dijo.

"La mayoría de estas tecnologías las veremos en los próximos dos a tres años", dijo Cecci.

8. Sistemas autónomos y DCIM

El software de gestión de infraestructura del centro de datos (DCIM) es diferente de lo que era hace tan sólo unos años, dijo Cecci, ya que incluye una mayor integración con diversas áreas del centro de datos, junto con el análisis predictivo.

"Con el tiempo, será DCIM más inteligencia", dijo, señalando que la funcionalidad de DCIM existirá, pero en diferentes productos con un nuevo nivel de inteligencia y automatización sofisticada.

Al final, esto probablemente dará lugar a la necesidad de un menor número de personas en el interior del centro de datos.