Instructor Marcos Lambertucci (Fundación Libertad): “no hay que dar nada por sabido. Cada persona en el aula necesita su tiempo”

Seguimos recogiendo testimonios de los profesores de la Red Proydesa reconocidos por Cisco Networking Academy. En esta oportunidad dialogamos con Marcos Lambertucci, Instructor de la Academia Local Fundación Libertad de Rosario.

• ¿Cuándo comenzaste a estudiar las carreras de Cisco? ¿Por qué decidiste empezar a estudiar?

Comencé a estudiar la carrera Cisco CCNA en el año 2008 en la Academia Fundación Libertad, Rosario, donde actualmente dicto clases como instructor oficial de Cisco Networking Academy. Mis instructores estaban muy preparados y me ayudaron a formarme técnicamente y despertar mi interés por la docencia.

Decidí empezar a estudiar esta carrera debido a mi inclinación por la tecnología, sin saber muy bien en qué consistía la especialidad. A medida que avancé cada módulo, descubrí que dejaba de ser un hobbie para convertirse en una profesión.

Luego de aprobar el examen de certificación de CCNA Routing & Switching, surgió la posibilidad de formar parte de la academia local como instructor.

• Fuiste alumno de Fundación Proydesa. ¿Qué recordás de esa experiencia?

Las jornadas de capacitación en Fundación Proydesa son experiencias muy enriquecedoras donde podemos relacionarnos y compartir agradables momentos con colegas de Argentina y otros países.

Es muy valorable el trabajo de los instructores Pablo Telias y Daniel Constan, quienes nos aportan nuevas ideas para mejorar como instructores y profesionales.

• ¿Utilizás un determinado método para armar la clase o varía de acuerdo al grupo y el tema?

La carrera CCNA requiere de organización para poder brindarle a cada alumno de la clase un método de aprendizaje sistemático y, al mismo tiempo, abarcar todo el contenido de la currícula.

Dado que en cada grupo de alumnos varía el nivel de conocimiento, es necesario adaptar cada clase, según el tema y el grupo, para que quien está empezando en el mundo de networking pueda hacerlo a sus tiempos y quien ya trabaja de esto no se aburra. Nosotros, los instructores, debemos adaptarnos para lograr este equilibrio y mantener la dinámica de la clase donde todos participen.

• ¿Qué les recomendás a los alumnos que empiezan las carreras de IT en general y la de CCNA en particular?

Principalmente que no es necesario arrancar estas carreras teniendo conocimiento previo. Estamos viviendo un período de transformación digital donde cada uno de nosotros establece contacto con distintas tecnologías en su profesión y también en las actividades diarias. Los nuevos tipos de empleo que surgirán pronto necesitarán de especialistas en todas las materias con sólidos conocimientos informáticos.

Los que ya pertenecen a algún departamento de IT y cursan estas carreras, las aprovecharán para asentar conocimientos previos y seguir construyendo herramientas en un mercado laboral muy competitivo.

Puntualmente la carrera CCNA Routing & Switching nos da la base para comprender cómo la información es transmitida entre un dispositivo emisor y otro receptor, abarcando conceptos de seguridad, nube y resolución de problemas que profesionales de distintas áreas tendrán que afrontar y resolver en su vida diaria.

• ¿Tenés alguna anécdota como alumno o profesor que quieras y compartir?

Como alumno, recuerdo las jornadas intensivas de prácticas de networking que hacíamos algunos viernes por la noche al terminar las clases. Algunos de estos compañeros son amigos con los que trabajo.

Como instructor, el aula es un espacio único donde los alumnos depositan su tiempo y confianza. Se generan vínculos únicos e irrepetibles. Por solo mencionar una anécdota, recuerdo una clase donde en medio de una exposición bastante acalorada, un alumno me interrumpe y susurra: "disculpe profe, pero no entendí absolutamente nada". Sinceramente no sabía qué responderle. Instantes antes tenía la atención de ellos y todos asentían mis afirmaciones.

Ese día entendí que cada persona en el aula necesita su tiempo para procesar la clase. Que no hay que correr ni dar nada por sabido, que los alumnos deben preguntar y repreguntar hasta la mayor obviedad y que si ninguno se vuelve a la casa con dudas, la clase no fue exitosa.

Esta es la razón por la que tu antivirus ya no es seguro

Hubo una época en la que parecía que el antivirus era una parte obligatoria de la PC, al nivel del sistema operativo. Los vendedores ofrecían periodos de prueba de los antivirus más famosos como si fuera un motivo de compra, la red estaba llena de comparativas entre los mejores programas, y cada mes se presentaba una nueva tecnología de detección.

En cambio, hoy en día los antivirus han pasado a un segundo plano; están ahí, pero poca gente habla de ellos. Da la sensación de que hay cosas más importantes de las que preocuparse que un virus, y que hay métodos más seguros de evitar ataques que instalar un pesado programa que permanecerá en segundo plano.

Por qué tener un antivirus es inseguro

Incluso los que en su momento eran grandes defensores de los antivirus, hoy en día huyen de estas tecnologías. John McAfee, por ejemplo, ha repetido en varias ocasiones que no deberíamos instalar el antivirus que lleva su nombre, y que estos programas están “muertos”.

Y no es el único. El Project Zero es una división de expertos reunidos por Google para encontrar los grandes problemas de seguridad de Internet, y los antivirus son una gran fuente de estos. La última polémica se dio a finales del mes pasado, cuando el proyecto reveló que los antivirus creados por Symantec tenían enormes agujeros de seguridad que los hacían prácticamente inútiles.

Estas vulnerabilidades, que afectaban a Norton Security, Norton 360 y otros productos de la compañía, han sido catalogadas como “lo peor posible” por los expertos porque no requieren que el usuario haga nada. Con la configuración por defecto, los atacantes podían ejecutar código de manera remota, un código que es capaz de acceder a los niveles más bajos del sistema operativo (ya que cuando instalamos un antivirus le damos todos los permisos posibles para que pueda funcionar correctamente).

Symantec ya ha corregido estos bugs en una actualización (que debe ser instalada de manera manual en algunos casos), pero el problema no es ese. El problema es que al instalar un software que tiene acceso a todo nuestro sistema, estamos instalando una puerta en nuestro sistema; normalmente está cerrada, pero si no encaja bien o alguien viene con una ganzúa, se puede abrir.

Por eso, puede que estemos llegando al punto en el que no tener un antivirus sea más seguro que tenerlo, porque nos está dando una falsa seguridad y estamos siendo poco precavidos al navegar, descargar archivos y ejecutarlos, porque confiamos en que el antivirus actuará si hacemos algo mal.

No sólo los antivirus tradicionales pueden ser peligrosos. Productos como los de AVG, Kaspersky y BitDefender modifican la configuración de nuestros navegadores web para que usemos sus funcionalidades en vez de las incluidas por defecto en Chrome, Firefox y otros programas, como la que comprueba si una web es segura o si el archivo que nos descargamos es de fiar.

Los antivirus no se han adaptado a las amenazas de la actualidad

El autor de un reciente estudio sobre estos programas asegura que se sorprendió de lo malos que eran, y que algunos de ellos ni siquiera eran seguros en ningún sentido de la palabra.

Otro punto importante es que las amenazas que sufrimos en Internet son muy diferentes a las que eran hace cinco años, por ejemplo. La firma de seguridad eSentire llega a afirmar que los antivirus de la actualidad sólo son capaces de protegernos ante un 10% de las tácticas actuales de los atacantes en la red, mientras que hubo un tiempo en el que esa cifra llegaba al 80-90%.

Entonces, ¿deberías decirle adiós a tu antivirus de una vez por todas? Es difícil asegurarlo con certeza, ya que depende de cada usuario; si solamente usas la PC para navegar y poco más, probablemente no lo necesites si sigues las costumbres que todo el mundo debería seguir (no ejecutar nada que no sepas lo que es, no darle tu información a cualquiera…), pero si tienes un negocio puede que te interese mantener la licencia.

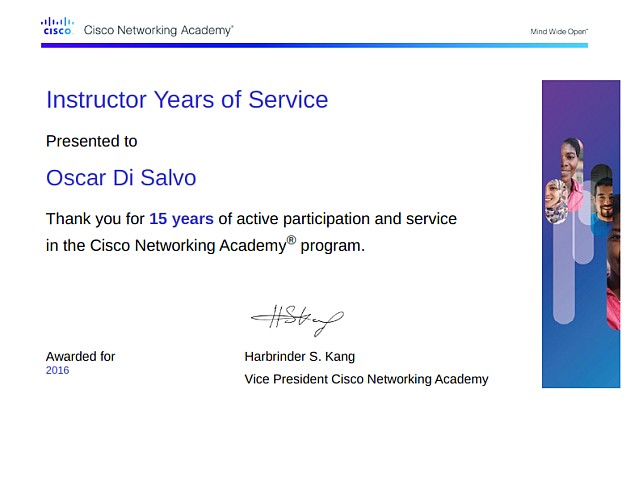

Instructor Oscar Di Salvo: "les digo a mis alumnos que gracias a ellos cambiará la forma de trabajar, estudiar y entretenerse"

- ¿Cuándo comenzaste a estudiar las carreras de Cisco? ¿Por qué decidiste empezar a estudiar?

Comencé a estudiar las carreras de Cisco a partir del año 1998 cuando el Director Ejecutivo de Fundación Proydesa, el querido y recordado “Loli” García Costero, junto con el actual Director del Área Pedagógica, César Barbaglia, nos vinieron a visitar a mi jefe y a mi a nuestra Oficina del Sector de Formación Técnica de Telefónica de Argentina y nos presentaron el Programa CCNA (Cisco Certified Network Asociate) elaborado por Cisco Systems.

Nos contaron que Fundación Proydesa había sido seleccionada como Regional Academy del programa para la designación de Academias Locales e implementación del Programa en la región South América South (Argentina, Bolivia, Paraguay y Uruguay). Me interesó mucho el tema y decidí empezar a estudiar la carrera CCNA ya que por mis funciones dentro de una empresa de telecomunicaciones debía estar informado de los avances tecnológicos en la materia y además para mi desarrollo personal como Administrador de Redes de Datos.

- Fuiste alumno de Fundación Proydesa. ¿Qué recordás de esa experiencia?

Los primeros cursos de CCNA fueron en las aulas instaladas en el 7° piso de la calle Sarmiento y luego continuamos en las actuales ubicadas en la calle Suipacha. Aún recuerdo el primer impacto al ver aquellas amplias aulas a través de sus ventanales e identificadas como .com, .gov, .net, etc.

Luego obtuve mi certificación CCNA, realicé los cursos de CCNP, y también me certifiqué como Instructor. Participé en los cursos de Diseño NDP a través de la UTN de Santa Fe, dicté los cursos de Fundamentals of Wireless LAN e inclusive participé de varias Capacitaciones de Instructores de la Red Proydesa.

También asistí a varios eventos como Seminarios Curses Bridges, los Networkers a través del Academy Day y el primer NetRiders organizado en Argentina. En varias oportunidades desde Fundación Proydesa fui convocado como Instructor Regional para cubrir cursos en otras Academias de la Red como la Academia de San Martín, la Academia Northlands de Olivos y desde hace casi 10 años me desempeño como Instructor en Academia CITECH de Martínez donde además coordino junto con el Director y Main Contact del Instituto, Enrique Crespo, todos los cursos de la carrera CCNA.

- ¿Utilizás un determinado método para armar la clase o varía de acuerdo al grupo y el tema?

Cada vez que comienzo un nuevo curso me entusiasma realizar todas las tareas relacionadas con la administración de las comisiones en Netacad, desde la carga de los alumnos, el control de las asistencias, el seguimiento de sus aprendizajes y las comunicaciones a través del servicio de mails con los alumnos.

Las primeras horas de clase las utilizo para informarlos sobre los alcances del Programa CCNA y para conocer a los participantes, su actividad, su grado de interés y de ésta forma trato de incorporarlos al estudio y me doy cuenta de que se “engancharon” cuando siempre alguno de ellos propone armar un grupo de whatsapp para estar en contacto.

Cada vez que hay algún anuncio, publicación o evento, rápidamente se los informo, como ser, actualizaciones o cambios de versión de la currícula, nuevos exámenes, las charlas y webinars que suele organizar José Pablo Esquivel de Cisco Networking Academy para América Latina

Considero que la comunicación con los alumnos debe ser constante y que se sientan respaldados por su Instructor a través del envío de complementos, actividades prácticas y laboratorios. Durante el desarrollo en clase, incorporo éstas actividades en fotos que público y comparto con mis alumnos y ello hace que se sientan motivados en su estudio.

- ¿Qué les recomendás a los alumnos que empiezan las carreras de IT en general y la de CCNA en particular?

El mensaje que les doy a los alumnos que empiezan las carreras de la Tecnología de la Información (IT) es que éste universo que comienzan a conocer a través de la participación en nuestros cursos les ofrece diversas y amplias oportunidades para su desarrollo profesional ya que los nuevos técnicos son indispensables para que las personas se conecten, los negocios se concreten y los datos puedan llegar rápidamente a cualquier destino del mundo entero. Gracias a ellos y sus conocimientos será posible modificar la forma en que las personas trabajan, estudian y se entretienen.

Por último, les recomiendo que siempre se actualicen a la par de los avances tecnológicos que comenzaron hace 20 años con la conectividad a través de la web y los mails, más tarde el comercio electrónico, hasta que en la primera década de 2000 aparecieron las Redes Sociales y la computación a través de “la nube”. Esto me sirve para finalmente poder introducir a mis alumnos en el concepto de Internet de Todo (IoE) para la interconexión de personas, procesos, datos y objetos, lo que transforma la Tecnología de la Información en acciones concretas que crean nuevas capacidades, experiencias y desarrollo profesional.

- ¿Tenés alguna anécdota como alumno o profesor que quieras compartir?

Luego de casi 20 años participando en la Carrera CCNA poseo infinidad de anécdotas y buenos recuerdos.

Como estudiante quiero recordar a mis dos grandes compañeros de estudio y de trabajo, Carlos Chairrasco y Luis Riba ya que junto a ellos pudimos ir analizando y comprendiendo los nuevos temas de cada capítulo intercambiando llamadas telefónicas y mails en horas del almuerzo, nuestro Instructor de CCNA fue Jorge Gonzalvez y de CCNP el Ing. Luis Escudero, un abrazo para ellos.

En el año 2000, ya como Instructor, los primeros pasos fueron en Fundación Proydesa junto con mis compañeros Fabián Calvete, Raúl Vilgre y Santiago Pavón y desde el año 2007, me desempeño como Instructor Cisco Networking Academy en Academia CITECH de Martínez en donde encontré un lugar de trabajo excepcional, con buenos recursos didácticos, buenas condiciones de infraestructura de aulas y equipamiento, pero por sobre todo un ameno y cordial diálogo que va desde el Director, Enrique Crespo, las chicas del Sector de Administración, Lucila, Mónica y Maia, el soporte técnico de las PCs que realiza Nico y el resto de “los profes” de otras áreas que entre mate y mate compartimos charlas técnicas y cumpleaños.

Como historia de éxito, me gustaría destacar la participación en uno de mis cursos de Cecilia Grenci que es Licenciada en Administración de Instituciones Educativas Especiales. Cecilia trabaja en escuelas dando clases de computación a chicos sordos y también a discapacitados mentales adultos en su formación laboral. Su trabajo con los chicos sordos es a través de la computadora y realizó el primer módulo (CCNA 1) para poder explicarles cómo se realizan las conexiones a Internet en el mundo.

Me comentaba que antes le era muy difícil explicarles algo que a simple vista no se ve y mucho menos en lengua de señas y ahora pudo explicárselos mejor y poder verlo en imágenes, algo importantísimo para estos chicos que su mundo se basa en las imágenes para poder comprender el mundo de los oyentes.

Otro recuerdo fueron mis alumnos Alejandro Cervio y Agustín Cervio, padre e hijo, dos personas excepcionales con una diferencia de casi 30 años de edad. Era notorio el entusiasmo y la dedicación que ponía cada uno de ellos en clase, hasta que me di cuenta que en realidad estaban compitiendo entre ellos para superar al otro y nunca faltaba algún chiste por ejemplo: si Agustín terminaba primero un laboratorio de configuración le decía ¿te ayudo viejo?”, y si Alejandro sacaba un punto más en un examen le decía “te falta pibe!!” , era muy gracioso.

Hoy Alejandro administra la Red de Casino Trilenium de Tigre y Agustín trabaja en Google de Argentina.