La cultura de fracasos que está detrás del éxito de Google

Si fracasas, normalmente te echan del trabajo. Pero no es así en Google X, la llamada "fábrica de misiones a la Luna", donde animan a los inventores e ingenieros a soñar e intentar lo imposible.

Un punto destacado por su director, Astro Teller, en la conferencia TED (Tecnología, Entretenimiento y Diseño) de San Francisco, la que este año llevó el título de "Soñar".

Teller repasó algunos proyectos en los que Google está trabajando y que hace poco parecían ciencia ficción, como los autos sin conductor y el Proyecto Loon que busca llevar internet a zonas remotas o rurales a través de una red mundial de globos que viajarán en el límite del espacio.

Reconoció que los sueños eran grandes. Y también que fracasar forma parte de cualquier proyecto.

Según Teller, decidir qué proyectos impulsar es sencillo: "Encontramos un gran problema que afecta a millones de personas, proponemos una solución radical y vemos qué tecnología punta existe para resolverlo".

Un ejemplo es una red de granjas verticales donde los cultivos crecerían en cajas amontonadas unas sobre otras sin apenas tierra. Una buena idea para alimentar a la población mundial que no para de crecer, sobre todo en ciudades cada vez más congestionadas.

"Una de cada diez personas está desnutridas y las granjas verticales usan 10 veces menos agua y 100 veces menos tierra", explicó Teller.

Pero eventualmente Google decidió no introducirlas, cuando se dieron cuenta que cultivos básicos como el arroz y el trigo no pueden cultivarse de esa manera.

Aún así, la empresa FarmedHere de Chicago decidió avanzar en este proyecto y planea inaugurar una granja vertical que costará US$23 millones en West Louisville, en Estados Unidos. Mientras la japonesa Fujitsu vende los productos que produce en este tipo de granjas a hospitales, supermercados y hoteles.

Otro proyecto que Teller dijo que fracasó fue la idea de construir buques de carga más ligeros que el aire.

Pero decidieron suspender el proyecto cuando el equipo a cargo concluyó que costaría demasiado construir un prototipo. "No puedes gastarte US$200 millones en el primer eslabón de un proyecto", afirmó.

Fracaso

Fracasar es fundamental en X: "La única manera de hacer que la gente trabaje en cosas grandes y riesgosas, ideas audaces, es que se sientan seguros si fracasan", afirma Teller.

"La maquinaria de marketing de Silicon Valley ha creado el mito que gente visionaria está creando el futuro sin esfuerzo. No os creáis ese cuento", sentenció.

Mencionó como ejemplo el Proyecto Loon, posiblemente una de las ideas más locas de Google. "Construimos globos redondos y plateados, hicimos globos con forma de almohada. Básicamente pinchamos muchos globos", afirmó.

Pero añadió que ahora el Proyecto Loon parece una solución viable para llevar la tecnología a todos lados. Predijo que internet provisto por estos globos y otros métodos conectarán a todo el mundo a la red en los próximos "cinco o diez años".

"Eso cambiará el mundo de maneras que no podemos imaginarnos".

Fuente: BBC Mundo

El extraño audio que oyeron los astronautas del Apolo X

Un documental emitido en Science Channel ha revelado que los astronautas del Apolo 10 escucharon una extraña música que procedía del lado oculto de la Luna. Así se constata de las grabaciones recogidas durante la misión, en las que se puede apreciar el sonido, así como los comentarios que los tripulantes hacían sobre él.

En el reportaje, llamado 'Los archivos inexplicables de la NASA', explica que este fenómeno se recogió poco antes de la histórica llegada del Apolo 11 a la Luna, en 1969. Entonces, la misión del Apolo 10 tenía como objetivo llevar a cabo los últimos preparativos para ese lanzamiento.

Su viaje en la órbita lunar suponía sobrevolar la cara oculta de la Luna. Durante este momento del vuelo todas las naves espaciales pierden el contacto con la Tierra durante aproximadamente una hora. Sin embargo, algo interrumpió el silencio de la nave, tal y como recogen las grabaciones registradas en cabina.

"¿Lo oís? ¿Este silbido? ¿¡Quién lo hace!?", dice uno de los astronautas, al que su compañero contesta: "Suena, digamos, como música del espacio exterior. ¡Es una música rarísma!". Las voces son de Thomas P. Stafford, John W. Young y Eugene A. Cernan, los astronautas que viajaban a bordo del Apolo 10.

En el documental se barajan las distintas posibilidades acerca del origen de este sonido. El astronauta del Apolo 15, Al Worden, que participa en el reportaje, acusa a la NASA de "retener información" que, a su juicio, sería de gran interés para el público, incluso en el momento en que se produjo.

De hecho, estos archivos de la agencia espacial estadounidense se guardaron y no se tocaron hasta 2008, según señala el documental. Fue entonces cuando se retomó el debate acerca del origen de esta extraña música. "Si estás en la cara oculta de la Luna y oyes algún ruido extraño en la radio y usted sabes que está bloqueado desde la Tierra, entonces ¿qué puedes pensar?", señala Worden durante su intervención.

Si querés escuchar el sonido, click aquí

¿Cómo Avast robó los datos privados de 2000 dispositivos en 4 horas?

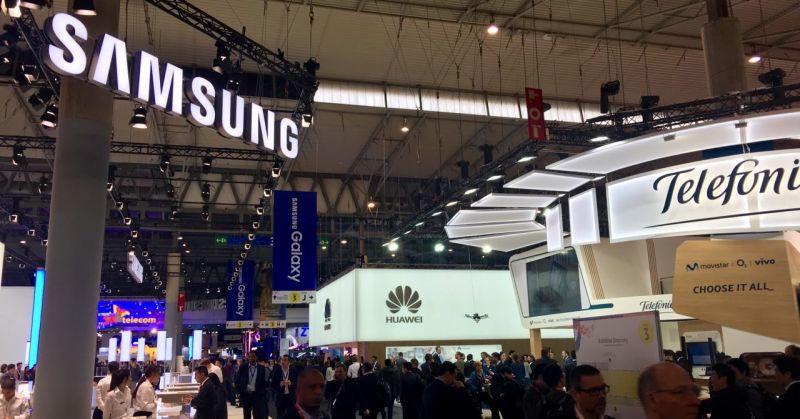

En la era del 4G ultrarrápido y los móviles de última generación con infinidad de posibilidades lo único que hace falta para obtener un chorro de datos personales es ofrecer una simple red WiFi abierta y gratuita. Incluso en un lugar donde se presupone un mínimo de conocimiento tecnológico como el MWC. Así lo ha demostrado Avast.

“Nos pareció interesante demostrar que lo único que hace falta para derribar la mayoría de sistemas de seguridad que incorpora un smartphone moderno es ofrecer algo gratis” afirma desde el stand de Avast a Gizmodo en Español Gagan Singh, presidente de la división de móviles de la compañía “con el detalle añadido de realizarlo en un evento repleto de periodistas de tecnología, jefes de producto de compañías de hardware e incluso expertos en seguridad”.

Previo al inicio de la feria, Avast estableció en el aeropuerto de Barcelona una serie de hotspots, puntos de acceso WiFi, todos abiertos y gratuitos pero divididos en dos grupos. Los primeros tenían nombres sugerentes como “Mobile World Congress 2016" o “Free Airport WiFi”. Los segundos replicaban el SSID (el nombre de la red WiFi, técnicamente) de franquicias que habitualmente ofrecen conexión gratuita como “Starbucks”. En menos de 4 horas más de 2000 usuarios habían usado los puntos de acceso, totalmente desprotegidos.

Para cada uno de los grupos el comportamiento era distinto. “En el primero los usuarios llegaban al aeropuerto después de un largo vuelo, leían ‘Mobile World Congress’ e ingenuamente asumían que alguien había establecido esa red WiFi para ellos” explica Singh “el segundo es aún más interesante porque en realidad ni siquiera nos hizo falta algún tipo de acción por parte del usuario, bastaba que se hubiese conectado previamente a un Starbucks, por ejemplo, para que el móvil se conectase automáticamente desde su bolsillo o maleta al detectar una red WiFi ya conocida y registrada”.