La computadora más rara del mundo apareció en 1976

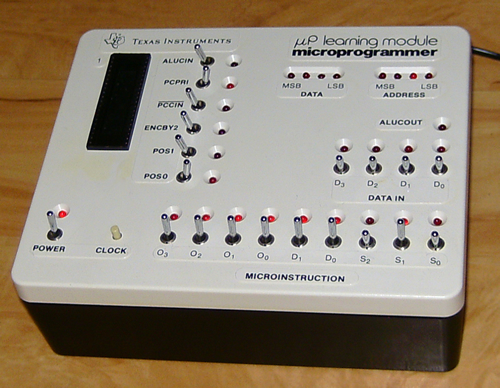

No existe mucha información acerca del LCM-1001 de Texas Instruments, aquel que vio la luz en 1976 y que, probablemente, fue de los primeros aparatos de aprendizaje para el estudio del funcionamiento de los microprocesadores de la época y de su programación.

Fabricado y vendido en EE. UU. como ordenador personal, tenía una CPU TI SPB0400 de 4 bits, el primer microprocesador fabricado utilizando la tecnología de proceso VLSI (Very Large Scale Integration). Además, llevaba un chip lógico Quad Nand 74279, un socket de ampliación de 40 pines, adaptador de corriente externo (o batería recargable) y varios módulos opcionales de expansión. Fue concebido como herramienta de aprendizaje; su precio rondaba alrededor de los 280 dólares.

El microprogramador podía ampliarse con el módulo controlador LCM-1002, el módulo de memoria LCM-1003 y el módulo de entrada y salida LCM-1004, los cuales se vendía aparte. El aparato se programaba por medio de interruptores, los resultados se ofrecían en forma de luminosos diodos LED.

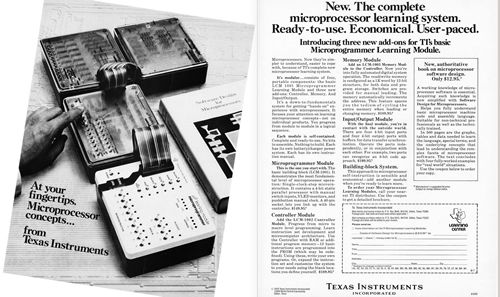

En la edición de septiembre de 1976 de la revista BYTE aparecía el anuncio a doble página que podemos ver a continuación.

Un “ordenador personal para el hogar” que nos permitía aprender la lógica y la programación de los microprocesadores del momento.

Cómo activar el nuevo juego secreto de Facebook Messenger

Facebook quiso darle una sorpresa a sus usuarios y activó por segunda vez un juego secreto dentro de Messenger. La red social de Zuckerberg ahora permite desafiar a amigos y conocidos en un duelo para fanáticos del basquet -y de los minijuegos adictivos.

Para activar el desarrollo, los usuarios deben enviar un emoji de pelota de basquet a un amigo o grupo de amigos, y una vez enviado, hacer click en él. En ese momento, el futuro jugador será transportado a una pantalla en la que lo único que hay es un aro y una pelota. Los tiros se realizan apoyando un dedo sobre la pelota y deslizándolo en la dirección deseada. Según lo cerca que se esté de encestar, el juego envía al jugador distintos emojis. Y si se superan los 10 aciertos, el aro empieza a moverse de un lado a otro.

Para poder ingresar al desarrollo escondido, los usuarios deberán tener descargada la última versión de Facebook Messenger

Fuente: InfoTechnology

Así funciona Metaphor, el exploit que secuestra un Android en 10 segundos

Stagefright fue una de las vulnerabilidades más sonadas de la historia de Android. El bug sirvió para poner en guardia a toda la comunidad ante un ataque que tomaba el control del terminal mediante un MMS.

Metaphor es el nombre que se le ha dado a una nueva encarnación de Stagefright. Permite secuestrar un dispositivo Android en 10 segundos de forma remota haciendo que los usuarios visiten una página web infectada con un archivo multimedia malicioso. La criatura ha sido descubierta por investigadores de seguridad de la firma NorthBit, que el año pasado declararon que Stagefright era “el peor bug de la historia” de Android.

En lo tocante a esta nueva versión del exploit, los investigadores de NorthBit han publicado un documento que sirve como guía. Además, también pretende enseñar a agencias gubernamentales a programar un Stagefright propio. Por si fuera poco, según se recoge existen vulnerabilidades críticas en los procesadores Qualcomm que dejan a mil millones de dispositivos con riesgo de infección.

Desde NorthBit se ha remitido una demostración en vídeo de cómo funciona Metaphor, hackeando un Nexus 5 en tan sólo 10 segundos. También habrían conseguido lo mismo con éxito en los Samsung Galaxy S5, LG G3 y HTC One.

Así funciona Metaphor

El proceso que han seguido los investigadores para conseguir tomar el control de cualquier Android vulnerable funciona de la siguiente manera:

- Se engaña a la víctima a que visite una web que contiene un archivo de vídeo infectado. Este archivo de vídeo afecta al software del servidor multimedia de Android, restableciendo su estado interno.

- En cuanto el servidor multimedia se reinicia, el código JavaScript presente en la web maliciosa manda información del dispositivo de la víctima al servidor del atacante.

- El servidor del atacante manda entonces un archivo de vídeo personalizado para el dispositivo afectado, explotando el bug Stagefright para revelar mayor información del estado interno del dispositivo.

- Esta información también se envía al servidor del atacante para crear otro archivo de vídeo embebido con malware. Cuando es procesado por Stagefright empieza a actuar en el terminal de la víctima, con todos los privilegios que necesita para espiar a su propietario.

Los hallazgos de los investigadores funcionan en versiones de Android 2.2 a la 5.1. Si tienes Android 6.0 instalado en tu terminal ya no eres vulnerable a este bug.