"Dread Drops", el movimiento que propone compartir contenido sin internet

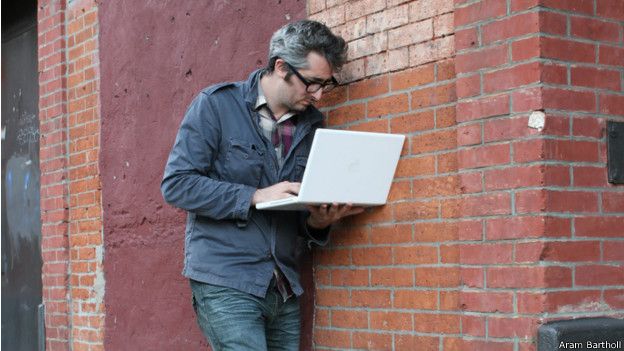

Un artista multimedia alemán comenzó en 2010 un movimiento de resistencia a la red. Denominado Dead Drop, propone intercambiar contenido sin necesidad de estar conectados a Internet. ¿Cómo? A través de pendrives colocados en muros. El juego, la resistencia a la Red y la creatividad, fueron las principales motivaciones que llevaron a Aram Bartholl, su creador, a lanzar este movimiento. Los pendrives pueden ser encontrados por azar en cualquier parte del mundo, pero también existe un sitio donde puedes localizar las coordenadas. Actualmente hay más de 1600 dispositivos en el mundo.

"Necesitamos replantearnos la libertad y la difusión de la información", dijo Aram Bartholl a la BBC. El creador asegura en su página web que no es necesario ningún permiso para colocar un Dead Drop en su barrio. Para él “todo el mundo está invitado a instalar cuantos Dead Drops quiera”. Bajo esa afirmación, más de 12 gigas de información se encuentran hoy en día en los dispositivos. Los usuarios comparten cualquier tipo de información: archivos, videos, fotografías o música.

El termino Dead Drop es utilizado en la jerga del espionaje. La técnica es coordinar un lugar para traspasar información sin la necesidad que los espías se encuentren o charlen. Sin embargo, el método de Bartholl no es discreto. Los usuarios enchufan sus ordenadores a los pendrives ubicados en edificios sin la menor intención de esconderse.

Aunque la creatividad y la puesta en marcha del proyecto son ponderables, los peligros son inminentes. El hecho de infecciones en los ordenadores, son bastante frecuentes. Además, al permitir que cualquiera suba la información que quiera, se corre el riesgo de encontrarse con archivos mal intencionados. Sin embargo, su fundador asegura que son los mismos peligros a los que nos enfrentamos cuando estamos en Internet.

Jeremy Rifkin: 'Hay que superar la Segunda Revolución Industrial"

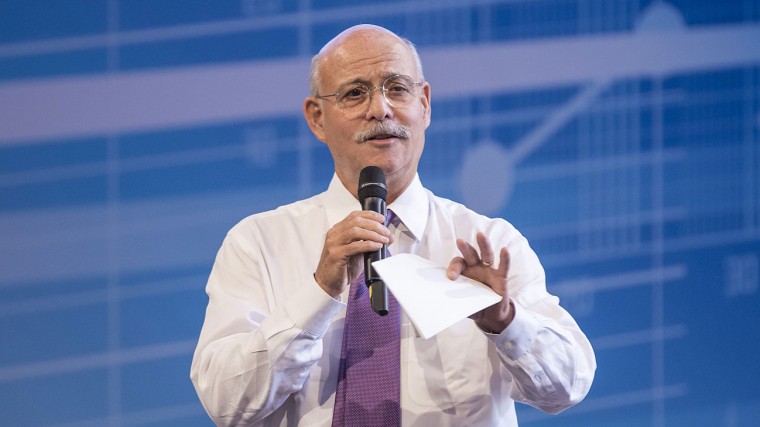

El pasado once de abril, el economista y licenciado en Relaciones Internacionales y profesor de la Wharton School de la Universidad de Pensilvania (EEUU), Jeremy Rifkin, participó en la última edición del Cercle de l’Aigua, un foro de debate que organiza la Fundación Agbar de Cornellà de Llobregat (en Barcelona).

El economista estadounidense considera prioritario introducir un nuevo paradigma económico para limitar los efectos del cambio climático y luchar contra el paro.

"Tenemos que cambiar de mentalidad. El aumento del precio del petróleo en 2008 originó un colapso económico que evidenció la necesidad de transitar hacia un nuevo modelo que supere la Segunda Revolución Industrial", explicó en su conferencia, resumida en la web de Cercle de ‘Aigua.

Según el economista, para superar esta recesión actual, hay que avanzar hacia un nuevo modelo "basado en Internet, la economía colaborativa y las energías renovables” (su conferencia se titulaba de hecho, 'Hacia la tercera revolución industrial y una sociedad de coste marginal cero').

El cerebro externo

En esta transformación económica Internet y las nuevas tecnologías de comunicación resultan importantes porque posibilitan un “coste marginal cero”.

Para comprender este concepto, en primer lugar hablaremos de otro: el procomún colaborativo, que es aquel basado en la colaboración de comunidades de personas que, usando los medios digitales, desarrollan y comparten recursos.

Rifkin ha llegado a definir el ‘procomún colaborativo como “el primer paradigma económico que ha arraigado desde la llegada del capitalismo y el socialismo en el siglo XIX” (El País, 2014). De él dice que podría democratizar la economía mundial y crear una sociedad más sostenible desde el punto de vista ecológico.

Pues bien, este ‘procomún colaborativo’ solo ha sido posible gracias a Internet y las TIC porque estas permiten producir sin costes o casi sin costes. Así es como, hoy día, los consumidores se están convirtiendo en productores o “compartidores”, merced a los nuevos medios digitales de interconexión.

Rifkin ha augurado además que, con el Internet de las cosas, esto cada vez irá a más; pues la computación ubicua está cada vez más entrelazada con nuestra vida cotidiana en la industria, el sector de los servicios, el transporte, la logística, la atención sanitaria, la vivienda, la educación y el tiempo libre, etc.

El "Internet de las cosas" nos permite gestionar enormes cantidades de datos, el llamado big data. "Con la colocación de sensores en múltiples puntos de nuestras infraestructuras podemos monitorizar un gran número de datos e información. Si seguimos así, dentro de pocos años tendremos una conectividad global. Este cerebro externo nos permite gestionar el big data, lo que supone un cambio de paradigma. La economía colaborativa y de coste marginal cero es la nueva economía que convivirá en los próximos años con el capitalismo de la Segunda Revolución Industrial", explicó en su conferencia el economista.

LI FI: la tecnología que nos conecta a internet mediante la luz

¿Te acordás cuando nos conectábamos a internet con una flamante velocidad de 256K? El ruido del módem conectándose a la línea de internet constituyó la mejor banda sonora para millones de usuarios.

Atrás quedaron esas velocidades del Pleistoceno digital, ya que todas las compañías de internet se pelean con fuerza para ofrecer a los usuarios velocidades de conexión que hace diez años no habríamos imaginado ni locos. Y en esta carrera de conexiones parece que pronto tendremos un competidor muy, pero que muy interesante.

Se trata de LiFi, un nuevo tipo de conexión inalámbrica desarrollada por diversos investigadores de la Universidad de Edimburgo, Strathclyde y Oxford St. Andrews en un proyecto en el que se han invertido nada menos que 5,8 millones de libras con el objetivo de ofrecernos conexiones a internet que se ejecutan a través de una bombilla, nada menos.

La conexión LiFi tiene un punto de partida concreto: una luz visible ultraparalela que, multiplicando sus propios colores, puede generar una conexión de altísima amplitud y velocidad. Las antenas LiFi se instalan en un chip para bombillas LED, que de este modo se convierten (siempre y cuando estén encendidas) en emisores de señal inalámbrica para todos tus dispositivos. Son precisamente los impulsos de luz visible (imperceptibles para el ojo humano) los que generan una conexión cercana a los (ojo) 500 megas. Casi nada.

Sin embargo, también tiene algunas desventajas. En primer lugar, que tu dispositivo tendrá que estar configurado para poder disfrutar de esa tecnología. Cualquier teléfono u ordenador actual lo está, pero si tienes un PC viejo es probable que no. En segundo lugar, la desventaja más evidente: para conectarte tendrás que tener las bombitass encendidas, con lo que tu recibo de la luz subirá inevitablemente (aunque también es raro navegar a oscuras)

¿Sustituirá a la WiFi?

Una de las preguntas que surge ahora es: ¿podrá la LiFi sustituir a la WiFi? Desde luego, y si tenemos en cuenta las declaraciones de estos investigadores, parece evidente que este tipo de conexión será, en ocasiones, mucho más rápida que las actuales basadas en WiFi. Sin embargo, los desarrolladores de la tecnología aseguran que no tiene por qué desplazarla, sino que ambas pueden complementarse y vivir juntas.

En cualquier caso, al final su éxito o no dependerá de dos factores: en primer lugar, que las compañías encargadas de suministrarla quieran o no implementarla. En segundo lugar, el precio que le pongan. Por lo pronto, parece un tipo de conexión que será más usada a nivel profesional que para el consumo del usuario medio.